Насколько безопасна биометрия

Биометрия не обеспечивает 100% защиты от действий злоумышленников. Как еще один фактор обеспечения безопасности биометрия может существенно повысить безопасность хранения данных, считают эксперты, принявшие участие в работе круглого стола iot.ru. Специалисты советуют защищать одной лишь биометрией данные, не имеющих особой ценности.

Михаил Кондрашин, технический директор Trend Micro в России и странах СНГ

Никита Пинчук, директор по технологиям Infosecurity a Softline Company

Игорь Смирнов, старший инженер-проектировщик Центра информационной безопасности компании «Инфосистемы Джет»

Андрей Грузинов, директор департамента информационной безопасности Oberon

Юлий Гольдберг, Директор по инновациям, SAS Россия / СНГ

Насколько хорошо защищены биометрические данные рядовых/корпоративных пользователей от взлома, кражи, редактирования?

Игорь Смирнов: Как правило, организации, собирающие и обрабатывающие биометрические данные, уделяют повышенное внимание вопросам безопасности, связанным с хранением цифровых образов. Важно учитывать и другие потенциальные риски. Например, биометрические данные могут быть также перехвачены при их передаче, если компания не обеспечит защиту каналов связи. А при недостаточно высоком уровне защищенности точек сбора биометрические данные могут быть подвержены краже или мошенническим действиям. Так, при регистрации пользователя в Единой биометрической системе злоумышленник может подменить изображение лица и запись голоса человека на свои данные.

Михаил Кондрашин: Чаще всего биометрические данные защищаются также, как и прочие конфиденциальные данные. Но для подобного класса информации этого совершенно недостаточно, так как биометрия не может быть изменена в случае её компрометации, как, например, пароль доступа.

Поэтому лучше обрабатывать биометрию без ее хранения. Для целей аутентификации вполне достаточно хранить только «слепки» биометрических данных, что не позволит восстановить биометрические параметры в случае утечки.

К сожалению, подобные инциденты уже случались. Например, в 2016 году на Филиппинах утекли персональные данные 55 млн зарегистрированных избирателей, в результате чего были раскрыты и маркеры отпечатков пальцев.

Никита Пинчук: С одной стороны, средства сбора и обработки данных должны быть надежно защищены, являться автономной и особо защищенной структурной единицей ИБ-инфраструктуры. Защита контура должна происходить по всем современным стандартам: выделение в защищенный сегмент, наличие двухфакторной аутентификации, ограниченный круг лиц при доступе к контуру, постановка на мониторинг и реагирование SOC (security operations center).

C другой стороны, сами данные можно получить, не прибегая к взлому базы данных, классическими методами такими как снятие отпечатков пальцев, использование видео и фото материалов. В целом, подделка непосредственно отпечатков, если говорить о желатиновых, силиконовых слепах, а также дактилоскопической модели, не являются особенно сложной задачей для специалистов.

Важно, чтобы к вопросу защиты биометрической информации ответственно подходили не только организации, но и сами пользователи. В дополнение к биометрической лучше всего использовать иные способы идентификации.

Андрей Грузинов: К сожалению, бизнес мыслит только финансовыми показателями, забывая или не принимая в расчет репутационные риски и риски для граждан, чьи персональные данные скомпрометированы. Многие российские компании принимают этот риск осознанно.

В РФ фактически нет наказания за утечку персональных данных. Не берем в расчет ст. 13.14 со штрафом в 5 тыс. руб. – это просто смешные деньги для бизнеса. Роскомнадзор и суды не горят желанием штрафовать нарушителей в области персональных данных, подавляющее большинство выявленных нарушений заканчивается только предупреждением.

Например, в Евросоюзе за утечки персональных данных предусмотрены GDPR штрафы до 20 млн евро или 4% от оборота компании. Вывод напрашивается сам собой: на данном этапе развития бизнеса в РФ нет знака равенства между защитой финансовых показателей и персональными данными клиентов и работников компании.

Каково количество инцидентов, связанных с биометрическими данными в 2018 году?

Андрей Грузинов: Случаи утечки миллионов записей персональных данных в России регистрируются не часто. Тем не менее, общее число утечек продолжает расти, в 2018 на 5% по сравнению с 2017. В 2018 году большинство утечек персональных данных произошли в результате умышленных действий сотрудников организаций (превышение прав доступа к базам данных и использование служебной информации в мошеннических целях).

Самая большая утечка информации в России произошла из-за уязвимости на сайте Рособрнадзора. Несмотря на то что баг был оперативно устранен, скомпрометированной оказалась база данных о 14 млн бывших студентов.

Например, в столичном метро оператор Wi-Fi не защищал номера телефонов. Брешь в системе безопасности позволяла заинтересованным лицам более года составлять портрет каждого пользователя, зная лишь номер его мобильного телефона. Пострадало примерно 12 млн. пользователей. «Пострадал» ли Метрополитен как юридическое лицо? Нет!

Переход на электронные медицинские карты и перевод конфиденциальной информации в цифровое русло также не всегда проходят безболезненно. Так французское Управление по защите данных (CNIL) оштрафовало компанию Optical Centre на $300 тыс. за утечку сотен тысяч счетов клиентов, содержавших персональные данные и информацию о здоровье.

Юлий Гольдберг: Точной статистики по этому поводу у меня нет. Учитывая, что в информационном поле не было громких случаев, связанных с подобными кражами, думаю, что они пока единичны. Косвенно это подтверждают, например, цифры за 2018 год по России , согласно которым подавляющее большинство кибератак на банки ставило своей целью хищение денег, а не данных. Система биометрической идентификации только вводится, тем более в добровольном режиме, она еще не выведена с пилотного уровня, поэтому неудивительно, что каких-то массированных атак пока не было, либо мы о них ничего не знаем. Тем не менее, есть опасения, что в 2019 году ситуация может измениться к худшему: ряд экспертов прогнозирует, что кражи биометрических данных войдут в топ-5 угроз безопасности .

Никита Пинчук: На рынке РФ, несмотря на огромное количество новостей об успешном внедрении систем биометрической идентификации, практическая реализация подобных технологий не используется в критичных сервисах, в связи с этим говорить о трендах и статистике пока преждевременно. Как только технологии войдут в повседневное использование в финансовой сфере, промышленности, сфере услуг, где от кражи данных есть финансовый эффект, мы увидим новые ответные технологии обхода и реальные случаи их применения злодеями.

Какие отрасли наиболее уязвимы перед хакерами, специализирующимися на биометрии?

Юлий Гольдберг: Биометрия используется не для защиты данных, биометрия используется для идентификации и авторизации, т.е. разрешения доступа, и, конечно, это не единственный инструмент на сегодняшний день. Хотя она становится все популярнее, ни в России, ни в Казахстане, ни в подавляющем большинстве стран мира она не вводится директивно (отдельный и не совсем релевантный пример – Китай, где биометрическая идентификация используется в принудительном порядке для построения социального рейтинга). Пользователи могут выбирать, как их будут идентифицировать – по обычным пин-кодам, паролям, документам или с помощью отпечатка пальцев и скана сетчатки.

Думаю, что эта тенденция сохранится и в ближайшем будущем – процент биометрии будет расти, но и традиционные методы не потеряют актуальности. Что касается уязвимости перед хакерами – то я бы сказал, что это банки, но не потому, что они хуже защищены – они обычно как раз лучше защищены, – но там есть чем поживиться. Чаще всего хакеры охотятся за деньгами, банки – их основная мишень, их чаще атакуют. Сама по себе биометрия хакерам не так интересна, получение биометрических данных – это лишь ключ к хранилищу с деньгами, возможность несанкционированного доступа.

Игорь Смирнов: Ни одна система не дает 100% защиты от действий злоумышленников, биометрия не является исключением. При этом использование биометрии как второго фактора аутентификации может существенно повышать безопасность защищаемых данных. Для предотвращения несанкционированного доступа к критичной информации рекомендуется использовать бимодальные системы биометрической аутентификации, которые снижают вероятность ложной идентификации.

Стоит ли использовать только биометрию для защиты данных?

Михаил Кондрашин: Только биометрию допустимо использовать для данных, которые не представляют особой ценности. В остальных случаях стоит рассмотреть применение двухфакторной аутентификации, которая дополняет биометрию паролем.

Никита Пинчук: Убежден, что нет. Можно с уверенностью сказать, что невозможно ограничиться лишь защитой самих систем сбора и обработки биометрической информации. Необходимо использовать дополнительный фактор, возможно, онлайн видео идентификация, классические одноразовые пароли и т.д.

Какие дополнительные меры предпринимают предприятия для защиты биометрии?

Никита Пинчук: Обеспечение и повышение осведомленности персонала и клиентов по вопросам биометрической идентификации, защита контуров и постановка на дополнительный мониторинг и реагирование SOC, что значительно снижает риски доступа к данным и их неправомерное использование.

Юлий Гольдберг: Если же говорить о мерах, принимаемых на отраслевом и государственном уровне, то в России Центробанк уже разработал рекомендации по работе с биометрическими данными клиентов, которые призваны минимизировать риск утечки или кражи ценной информации, но это тоже только начало.

Игорь Смирнов: Для защиты цифровых образов граждан предприятия могут использовать шифрование и хранение биометрических шаблонов в виде односторонних хеш-функций. Эти меры обеспечивают конфиденциальность информации даже в случае утечек и не позволяют злоумышленникам восстановить исходные биометрические данные. Также используются методы распределенного хранения информации: даже при компрометации базы данных злоумышленникам будет сложно сопоставить биометрические данные с конкретными пользователями.

Какие факторы обеспечат динамику рынка? Какие тренды будут ведущими в период 2019-2020 гг?

Никита Пинчук: Основные новшества произойдут под флагом цифровизации услуг. Появление новых цифровых каналов продаж, сокращение реальных офисов, экономический эффект от ухода в «облака» останутся основными двигателями индустрии.

Игорь Смирнов: По нашим оценкам, отечественный рынок биометрии ожидает существенный рост. Основным драйвером роста станет Федеральный закон от 31 декабря 2017 г. N 482-ФЗ, который обязывает обеспечить все банки возможностью сбора биометрических данных граждан для регистрации в Единой биометрической системе. Если говорить о средствах защиты биометрических данных, то развитию этого направления будут способствовать Методические рекомендации Центробанка по нейтрализации угроз при работе с ЕБС от 14.02.2019 №4-МР.

Андрей Грузинов: Основным фактором должен стать проект поправок Минкомсвязи в КоАП, предусматривающий административное наказание за несоблюдение требований по конфиденциальности ПДн. Только штрафы для юридических лиц должны быть существенными, иначе это не стоит внимания бизнеса.

Почему вам опасно связываться с биометрической системой удаленной идентификации в банках

В России скоро можно будет брать кредит, открывать счет, лишь показав себя камере смартфона (компьютера) и сказав несколько слов в его микрофон. Но в этих технологиях скрываются большие проблемы.

Те, кто продвигает новую технологию — а это (в порядке заинтересованности) Банк России, вендоры оборудования, технологий, «Ростелеком», Минкомсвязь и просто любители новых технологий, — используют понятие «четыре У» (универсальность, удаленность, уникальность, удобство). По-честному следовало бы говорить о «пяти У», добавив еще одну составляющую — увод денег.

Фигуры умолчания

Именно у этих двух выбранных технологий (сканирование лица и запись голоса) «идентификаторы» (лицо и голос) общедоступны. То есть вы постоянно даете возможность сделать копии своих идентификаторов. Камера на улице или в помещении, кто-то в магазине, в кафе могут записать ваши идентификаторы и сделать по ним свою копию. Особенно учитывая темпы развития компьютерной 3D-графики и 3D-принтеров.

Да, разработчики могут настроить систему удаленной идентификации на минимальную вероятность подделки предлагаемых «образцов» (то есть бороться с ошибкой первого рода). Но тогда вы часами будете снимать селфи и что-то говорить в телефон, поскольку значительно возрастет вероятность ошибки второго рода — непринятия ваших данных как настоящих.

По некоторым исследованиям, Face ID имеет показатель надежности лишь 98% при заявленных 99,9999%. И это при использовании специальной камеры, которой нет в массовых продуктах. Но не думаю, что вам понравится надежность в 98%. Это означает ложное срабатывание в двух случаях из 100. Разработчики удаленной идентификации, вероятно, надеются на совместное использование голоса и лица. Но голос дает слишком высокую вероятность ошибки и очень просто подделывается. Получается, что двухфакторная идентификация (перемножение вероятностей обмана с целью снизить итоговую вероятность) здесь практически не работает.

О чем они даже не задумывались

Но что же принципиально отличает удаленную идентификацию от биоидентификации в привычных нам приложениях? Ответ — удаленность. Гримированный мошенник, приходящий в банк за кредитом с краденым паспортом, находится совсем в иных условиях, чем мошенник, работающий с «чужой личностью» по системе удаленной идентификации. «Мошенник на удаленке» находится в комфортных условиях, в любой стране мира, на любом континенте. Он знает о своей фактической безнаказанности: не пройти удаленную идентификацию — это значит «попробуем еще раз» с этим или другим профилем. То есть работаем дальше до очередного У — увода средств. А это не то же самое, что попасться с переклеенной фотографией или отклеившимися бровями в отделении банка. Складываются условия для комфортного, высокотехнологического, «чистого» — без личного участия — мошенничества.

А вот еще сюрприз

По сути, «удаленка» бросает вызов хакерам по всему миру: взломай меня, если сможешь. Это напоминает классический хакатон. Только на кону стоит не надежность системы, а средства каждого гражданина (в качестве призового фонда). И куда гражданину обращаться, если его биопрофиль будет скопирован и применен?

Что же вам делать

Если вы все-таки решитесь стать альфа-тестером для системы, то следует внимательно отнестись к новой реальности. Если к системе будет добавлен пароль к ЕСИА, вам следует изменить его на максимально защищенный. Очень часто люди, сообщающие номер мобильного телефона банку для получения СМС с балансом, не понимают, что им подключают еще и мобильный банк с доступом из него ко всем счетам. Или простенький пароль к «штрафам ГИБДД». А последствия одни и те же — потеря всех денег на всех счетах (а не только карточных).

Спецслужбам пригодится

Повторю вслед за представителем коммерческого банка, выступавшим на съезде АРБ в апреле этого года: «Сначала сделайте хотя бы нормально работающую проверку действительности паспорта и лишь затем увлекайтесь IT-проектами, требующими значительных затрат и не очевидно необходимыми». Да, может, вас это удивит, но технология не востребована финансовыми институтами, она «спущена сверху». Впрочем, биоидентификация может пригодиться коллекторам, чтобы опознавать своих должников, когда они прикидываются посторонними. Еще накопленная база биопрофилей пригодится спецслужбам. Пусть это и утешает любителей новых технологий.

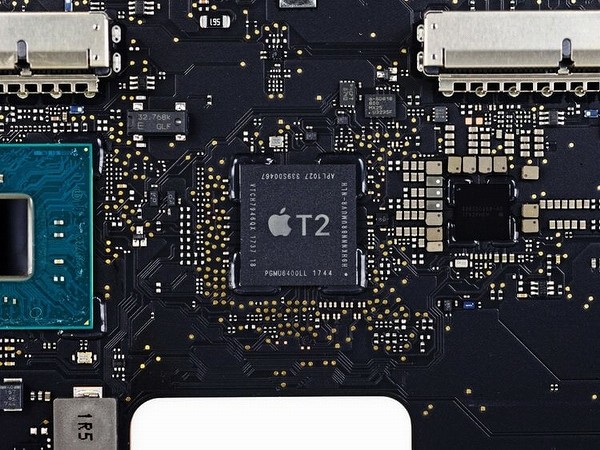

Разрекламированный чип безопасности Apple содержит неустранимую брешь. Все современные MacBook под угрозой взлома

Микросхема безопасности T2 в современных компьютерах Apple не защищает пользовательские данные должным образом, так как сама содержит серьезную уязвимость. Из-за нее хакер может обойти работу чипа и добраться до информации в памяти ПК, и устранить эту брешь никак нельзя.

Опасный чип безопасности

В чипе безопасности T2, который Apple устанавливает в свои ноутбки и ПК с 2017 г., найдена опасная уязвимость. Как пишет портал ZDnet, ее нельзя устранить программным путем, что навлекает на все MacBook, iMac и другие компьютеры Apple угрозу взлома, от которого невозможно спастись.

Сам по себе Т2 представляет собой сопроцессор, занимающийся обработкой звука и функции ввода-вывода, и нужен он в первую очередь для снижения нагрузки на центральный процессор. Но основная его функция – это именно обеспечение безопасности пользовательских данных. На него завязаны процесс авторизации при помощи Touch ID, шифрование, пароли KeyChain и многое другое.

Т2 представляет собой второе поколение чипа безопасности Т1, дебютировавшего в 2016 г. Рассказывая о Т2 в рамках анонса десктопа iMac Pro 2017, ставшего первым ПК с таким чипом, Apple рекламировала его как средство, в разы повышающее безопасность пользовательской информации и защищенность компьютера от взлома.

А уязвим Т2 к взлому при помощи эксплойта Checkm8, использующегося для джейлбрейка iPhone. Хакеры могут использовать его для обхода микросхемы и получения полного доступа к устройству на базе macOS.

Информация о существовании проблемы получила широкое распространение среди пользователей. К примеру, тема на Reddit, созданная пользователем LayinLo_usmc на момент публикации материала около 11 часов назад, набрала свыше 40 комментариев. Схожие посты стали появляться и в Twitter.

Алгоритм взлома и возможные последствия

Способ обхода T2 при помощи эксплойтов для iPhone стал возможен по той причине, что в основе этой микросхемы лежит процессор А10, выпущенный Apple в 2016 г. и использующийся в смартфонах iPhone 7 и 7 Plus, а также в планшетах iPad 6 и iPad 7. И А10, и Т2 уязвимы к Checkm8.

По информации бельгийской ИБ-компании IronPeak, для взлома чипа безопасности Apple нужно прямое подключение к устройству на macOS через USB-C. Оно необходимо для запуска джейлбрейка Checkra1n 0.11.0 непосредственно во время загрузки компьютера.

Это действие позволяет хакеру перехватить процесс загрузки мини-ОС bridgeOS, хранящейся в ROM-памяти внутри Т2, и позволяет делать бесконечное число попыток обойти работу этой микросхемы и получить доступ к «железу» и памяти компьютера.

После этого у хакера появляется почти полный root-доступ – он по-прежнему не сможет напрямую расшифровывать файлы, закодированные с использованием шифрования FileVault 2. Однако, поскольку чип T2 управляет доступом с клавиатуры, хакер может внедрить кейлоггер и украсть пароль, используемый для дешифрования. После этого вся информация в памяти взломанного компьютера окажется открытой для злоумышленника.

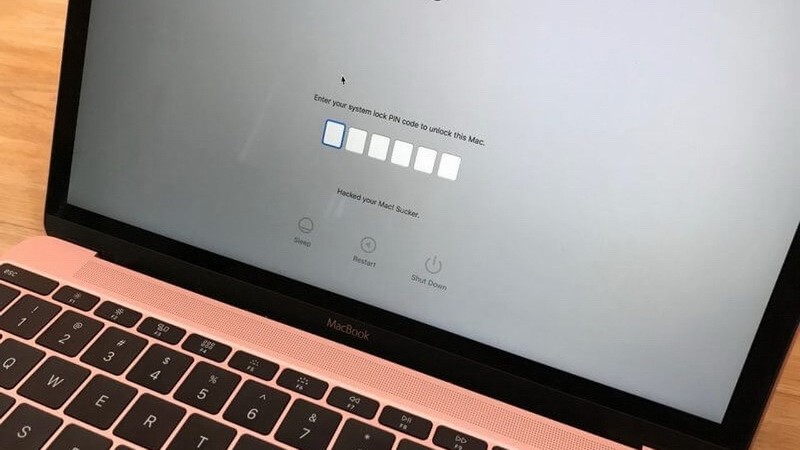

Как защититься от взлома

Поскольку проблема с чипом Т2 не может быть устранена путем обновления программного обеспечения, владельцам Mac-устройств с этой микросхемой на борту придется справляться своими силами. Единственное, что можно сделать – не разрешать никому, в том числе и самому себе, подключать к своим компьютерам подозрительные устройства с коннектором USB-C. Также не стоит использовать кабели USB-С сомнительного происхождения. Удаленный взлом ПК, например, через интернет или по Bluetooth, невозможен – нужно именно прямое аппаратное подключение, и именно по USB-C.

Портал MacRumors пишет, что проблема может не затронуть новые компьютеры Apple на базе ее собственных ARM-процессоров, о переходе на которые в своих Mac она заявила летом 2020 г. Не исключено, что чипа Т2 ввиду особенностей современных процессоров А-серии в них не будет, но этот вопрос пока остается открытым.

Другие проблемы, связанные с Т2

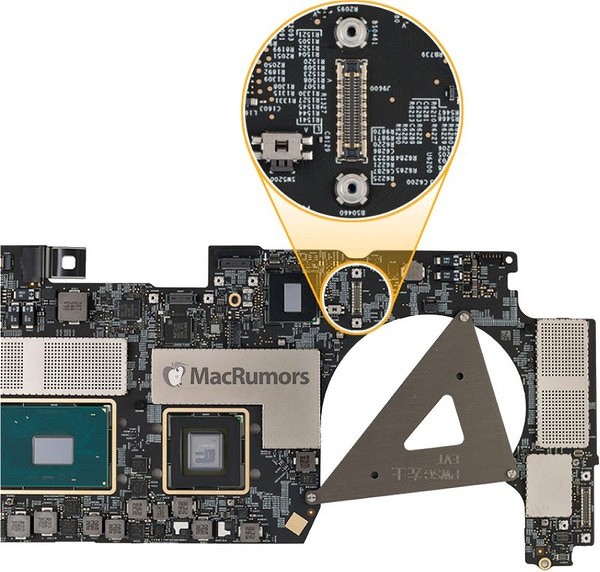

Сопроцессор Т2, впервые появившийся в iMac Pro 2017 (вышел в декабре 2017 г.), доставляет неприятности пользователям и сотрудникам сервисных центров на протяжении почти всего периода своего существования. К примеру, из ноутбуков MacBook Pro 2018 исчез порт, который в моделях 2016 г. и 2017 г. позволял спасти данные в случае поломки материнской платы.

Он располагался прямо на системной плате, но, начиная с MacBook Pro 2018, его больше нет, и, как сообщал CNews, это связывают напрямую с присутствием в этих ноутбуках чипа Т2, MacRumors высказал предположение, что порт для экстренного спасения данных был удален в связи с тем, что в MacBook Pro 2018 имеется специальный чип T2, обеспечивающего аппаратное шифрование SSD-хранилища.

В октябре 2018 г. стало известно, что компьютеры Apple, в составе которых есть чип Т2, перестают работать после ремонта, осуществленного в неавторизованных сервис-центрах. Выяснилось, что с качеством работы самих мастеров это никак не связано – Т2 попросту не даст устройству загрузиться, пока на нем пока на нем не запустят специальное диагностическое ПО Apple – AST 2 System Configuration.

Этот софт Apple распространяет только среди авторизованных ремонтных сервисов, что сделало домашнюю и стороннюю починку любого ПК Apple, выпущенного с декабря 2017 г., невозможной.

Проблемы и угрозы биометрической идентификации

В 2018 году в России вступил в действие закон о биометрической идентификации. В банках идёт внедрение биометрических комплексов и сбор данных для размещения в Единой биометрической системе (ЕБС). Биометрическая идентификация даёт гражданам возможность получать банковские услуги дистанционно. Это избавляет их от очередей и технически позволяет «посетить банк» в любое время суток.

Удобства дистанционной идентификации по фотографии или голосу по достоинству оценили не только клиенты банков, но и киберпреступники. Несмотря на стремление разработчиков сделать технологию безопасной, исследователи постоянно сообщают о появлении новых способов обмана таких систем.

Так может, не стоит соглашаться на предложение приветливого операциониста пройти биометрическую идентификацию в отделении банка? Или всё-таки воспользоваться преимуществами новой технологии? Разбираемся в этом посте.

В чём проблема?

У биометрической идентификации есть особенности, которые отличают её от привычной пары логин/пароль или «безопасной» 2FA:

- Биометрические данные публичны. Можно найти фотографии, видео- и аудиозаписи практически любого жителя планеты Земля и использовать их для идентификации.

- Невозможно заменить лицо, голос, отпечатки пальцев или сетчатку с той же лёгкостью, как пароль, номер телефона или токен для 2FA.

- Биометрическая идентификация подтверждает личность с вероятностью, близкой, но не равной 100%. Другими словами, система допускает, что человек может в какой-то степени отличаться от своей биометрической модели, сохранённой в базе.

Поскольку биометрические данные открывают не только турникеты в аэропортах, но и банковские сейфы, хакеры и киберпреступники всего мира усиленно работают над способами обмана систем биометрической идентификации. Каждый год в программе конференции по информационной безопасности BlackHat неизменно присутствуют доклады, связанные с уязвимостями биометрии, но практически не встречается выступлений, посвящённых разработке методов защиты.

В качестве основных проблем, связанных с биометрической идентификацией, можно выделить фальсификацию, утечки и кражи, низкое качество собранных данных, а также многократный сбор данных одного человека разными организациями.

Фальсификация

Публикации, связанные с различными способами обмана систем биометрической идентификации, часто встречаются в СМИ. Это и отпечаток пальца министра обороны Германии Урсулы фон дер Ляйен, изготовленный по её публичным фотографиям, и обман Face ID на iPhone X с помощью маски, нашумевшая кража 243 тысяч долларов с помощью подделанного нейросетью голоса генерального директора, фальшивые видео со звёздами, рекламирующими мошеннические выигрыши, и китайская программа ZAO, которая позволяет заменить лицо персонажа видеоролика на любое другое.

Чтобы биометрические системы не принимали фотографии и маски за людей, в них используется технология выявления «живости» — liveness detection — набор различных проверок, которые позволяют определить, что перед камерой находится живой человек, а не его маска или фотография. Но и эту технологию можно обмануть.

Внедрение фальшивого видеопотока в биометрическую систему. Источник

В представленном на BlackHat 2019 докладе «Biometric Authentication Under Threat: Liveness Detection Hacking» сообщается об успешном обходе liveness detection в Face ID с помощью очков, надетых на спящего человека, внедрения поддельных аудио- и видеопотоков, и других способов.

X-glasses — очки для обмана liveness detection в Face ID. Источник

Для удобства пользователей, Face ID срабатывает, если человек надел солнцезащитные очки. При этом количество света в глазах уменьшается, поэтому система не может построить качественную 3D-модель области вокруг глаз. По этой причине, обнаружив очки, Face ID не пытается извлечь 3D-информацию о глазах и представляет их в виде абстрактной модели — чёрной области с белой точкой в центре.

Качество сбора данных и ложные распознавания

Точность идентификации сильно зависит от качества биометрических данных, сохранённых в системе. Чтобы обеспечить достаточное для надёжного распознавания качество, необходимо оборудование, которое работает в условиях шумных и не слишком ярко освещённых отделений банков.

Дешёвые китайские микрофоны позволяют записать образец голоса в неблагоприятных условиях, а бюджетные камеры — сделать фото для построения биометрической модели. Но при таком сценарии значительно возрастает количество ложных узнаваний — вероятность того, что система примет одного человека за другого, с близким по тональности голосом или сходной внешностью. Таким образом, некачественные биометрические данные создают больше возможностей для обмана системы, которыми могут воспользоваться злоумышленники.

Многократный сбор биометрии

Некоторые банки начали внедрение собственной биометрической системы раньше, чем заработала ЕБС. Сдав свою биометрию, человек считает, что может воспользоваться новой технологией обслуживания в других банках, а когда выясняется, что это не так, сдаст данные повторно.

Ситуация с наличием нескольких параллельных биометрических систем создаёт риск, что:

- У человека, дважды сдавшего биометрию, скорее всего, уже не вызовет удивления предложение повторить эту процедуру и в будущем он может стать жертвой мошенников, которые будут собирать биометрию в своих преступных целях.

- Чаще будут происходить утечки и злоупотребления, поскольку увеличится количество возможных каналов доступа к данным.

Утечки и кражи

Может показаться, что утечка или кража биометрических данных — настоящая катастрофа для их владельцев, но, в действительности, всё не так плохо.

В общем случае биометрическая система хранит не фотографии и записи голоса, а наборы цифр, характеризующие личность — биометрическую модель. И теперь поговорим об этом подробнее.

Для построения модели лица система находит опорные антропометрические точки, определяющие его индивидуальные характеристики. Алгоритм вычисления этих точек отличается от системы к системе и является секретом разработчиков. Минимальное количество опорных точек — 68, но в некоторых системах их количество составляет 200 и более.

По найденным опорным точкам вычисляется дескриптор — уникальный набор характеристик лица, независимый от причёски, возраста и макияжа. Полученный дескриптор (массив чисел) и представляет собой биометрическую модель, которая сохраняется в базе данных. Восстановить исходное фото по модели невозможно.

Для идентификации пользователя система строит его биометрическую модель и сравнивает с хранящимся в базе дескриптором.

Из принципа построения модели имеются важные следствия:

- Использовать данные, похищенные из одной биометрической системы для обмана другой — вряд ли получится из-за разных алгоритмов поиска опорных точек и серьёзных различий в результирующей модели.

- Обмануть систему с помощью похищенных из неё данных тоже не получится — для идентификации требуется предъявление фотографии или аудиозаписи, по которой уже будет проведено построение модели и сравнение с эталоном.

Даже если база хранит не только биометрические модели, но и фото и аудио, по которым они построены, обмануть систему с их помощью «в лоб» нельзя: алгоритмы проверки на «живость» считают ложными результаты с полным совпадением дескрипторов.

Методы проверки liveness для лицевой и голосовой модальности.

Источник: Центр речевых технологий

Таким образом, использование утекших биометрических данных не поможет киберпреступникам быстро получить материальную выгоду, а значит, они с большей вероятностью будут искать более простые и надёжные способы обогащения.

Как защититься?

Вступившая в действие 14 сентября 2019 года директива Евросоюза PSD2, также известная как Open Banking, требует от банков внедрения многофакторной аутентификации для обеспечения безопасности удалённых транзакций, выполняемых по любому каналу. Это означает обязательное использование двух их трёх компонентов:

- Знания — какой-то информации, известной только пользователю, например, пароля или контрольного вопроса.

- Владения — какого-то устройства, которое имеется только у пользователя, например, телефона или токена.

- Уникальности — чего-то неотъемлемого, присущего пользователю и однозначно идентифицирующего личность, например, биометрических данных.

Эти три элемента должны быть независимыми так, чтобы компрометация одного элемента не влияла на надёжность других.

Применительно к банковской практике это означает, что проведение операций по биометрическим данным должно обязательно сопровождаться дополнительными проверками с помощью пароля, токена или PUSH/SMS-кодов.

Использовать или нет?

У биометрической аутентификации имеются большие перспективы, однако опасности, которые приходят в нашу жизнь вместе с ними, выглядят весьма реалистично. Разработчикам систем и законодательным органам стоит изучить результаты новейших исследований уязвимостей биометрических систем и оперативно доработать как решения по идентификации, так и нормативные акты, регулирующие их работу.

Банкам необходимо принять во внимание ситуацию с deepfakes и другими способами обмана биометрических систем, используя сочетание традиционных способов идентификации пользователя с биометрическими: пароли, 2FA и usb-токены всё ещё могут принести пользу.

С клиентами банков ситуация сложная. С одной стороны, биометрическая идентификация разрабатывалась для их удобства как попытка расширить возможности для получения банковских услуг в любое время с минимальными формальностями. С другой — в случае успешной атаки рискуют своими деньгами именно они, а регуляторы и разработчики биометрических систем ответственности за взломы не несут.

В связи с этим, логичная рекомендация клиентам банков — не торопиться со сдачей биометрических данных, не обращать внимание на агрессивные призывы. Если же без биометрической идентификации никак не обойтись, то используйте её совместно с многофакторной аутентификацией, чтобы хотя бы частично снизить риски.

Что в голосе твоем

Один блогер сказал

“Мне позвонили с неизвестного номера и с вопросительной интонацией назвали мое имя. Наверняка это мошенники ожидали, что я скажу “да”, которое потом в записи можно будет использовать как ключ доступа к моему банковскому счету”, – именно так начинается большинство тревожных историй в социальных сетях в преддверии появления в России Единой биометрической системы. Эта разработка компании “Ростелеком” создана по инициативе Центрального банка и Министерства цифрового развития, связи и массовых коммуникаций РФ. Она действительно может удаленно опознать клиента финансовой организации по голосу и лицу. Идентификация позволит гражданам осуществить три банковских операции: открыть счет или вклад, оформить кредит, сделать денежный перевод. Но, например, снять деньги с текущего счета с помощью Единой биометрической системы будет нельзя.

– Обмануть биометрические алгоритмы и получить данные из базы, где хранятся биометрические контрольные шаблоны граждан, невозможно, – пояснил директор по цифровой идентичности “Ростелекома” Иван Беров. – Хочу успокоить пользователей банковских услуг: по словам “подтверждаю” или “да” при ответе на телефонный звонок, о которых так много сейчас пишут в СМИ, получить данные для удаленной биометрической идентификации или снять деньги со счета невозможно. Подчеркну, что речь идет именно о Единой биометрической системе, а не о локальных биометрических системах банков.

По словам эксперта, для идентификации клиента Единая биометрическая система должна не только услышать, как человек произносит определенный набор цифр, но и увидеть, как он это делает. При этом программа использует специальный алгоритм, который позволяет определить, что перед камерой находится живой человек: проверяет клиента банка на соответствие микромимики лица и естественность поведения. Зарегистрироваться в Единой биометрической системе сегодня можно в 11 тыс. отделений 180 банков. Этой возможностью уже воспользовались более 65 тысяч человек.

“Здравствуйте, я ваша тетя!”

Несмотря на новые способы защиты клиентов финансовых организаций, фактов мошенничества в их отношении выявляется достаточно много. По словам начальника отдела безопасности и защиты информации отделения Пермь Центрального банка России Михаила Теплоухова, на сегодняшний день многие из них связаны с так называемой социальной инженерией (маскировкой под лиц, вызывающих доверие).

– Мне известен один случай, когда мошенники завладели данными о покупателях биологически активных добавок (БАД), – пояснил представитель ЦБР. – Спустя какое-то время этим людям стали поступать звонки от якобы сотрудников Следственного комитета РФ, которые рассказывали им удивительную историю: реализуемые товары оказались опасны для здоровья, и на компанию, которая их поставляла, завели несколько уголовных дел. При этом всем покупателям, пострадавшим от некачественных БАДов, полагается компенсация в размере от 500 тысяч до одного миллиона рублей. Но чтобы ее получить, необходимо заплатить небольшой налог – пять тысяч рублей.

Если мошенники получали от жертвы эту сумму, то в дальнейшем повторяли свой фокус, но представлялись уже сотрудниками регионального отделения Центрального банка России, сообщавшими, что деньги в пути, но для их окончательного получения необходимо еще немного доплатить. Желающих получить компенсацию нашлось не так уж и мало, ведь звонки поступали с номера регионального отделения ЦБР, указанного на официальном сайте финансового регулятора. Как это стало возможным? С помощью IP-телефонии – передачи данных в цифровом виде. Этот инструмент позволяет скрывать номер абонента или изменять его на другой.

В арсенале мошенников все также широко распространены технологии фишинга, которые позволяют заполучить личные данные граждан с помощью различных технических уловок. Например, информацию, необходимую для доступа к банковским счетам физлиц, злоумышленники получают с помощью фейковых сайтов – точных копий электронных ресурсов реальных финансовых организаций. Даже доменное имя сайта (в адресной строке браузера) подделывают: заменяют латинские буквы “с”, “к”, “а”, “о” на аналогичные по отображению буквы русского алфавита. В результате ничего не подозревающий клиент банка, получив SMS-сообщение о рекламной акции, заходит по ссылке на сайт-подделку и при попытке попасть в “личный кабинет” оставляет мошенникам секретные данные доступа.

С помощью SMS-сообщения и интерактивной ссылки в нем злоумышленники могут доставить на мобильное устройство жертвы вредоносное программное обеспечение. Если активировать вирус нажатием на ссылку, можно в утратить контроль за своим гаджетом, а также за программой банка, которая на нем установлена. Поэтому важно не только с подозрением относиться к любым рекламным сообщениям с незнакомых номеров, но и не распространять информацию о своем контактном номере мобильного телефона, например, в социальных сетях. Чем меньше о вас знают мошенники, тем меньше у них шансов завладеть вашими денежными средствами.

Паспорт лучше спрятать

Помимо номера контактного телефона опасно оставлять в открытом доступе свои паспортные данные. Истории о том, что с их помощью можно взять кредит, даже не посетив офис финансовой организации, подтверждаются реальными фактами. Так, в октябре этого года суд рассмотрел иск клиента микрофинансовой организации. Истец утверждал, что с него пытаются незаконно взыскать задолженность по кредиту, который он ранее не получал.

В ходе судебного разбирательства удалось выяснить, что микрофинансовая организация оформляла кредиты дистанционно с помощью сайта в интернете. Для получения денег достаточно было заполнить электронную анкету, указать в ней паспортные данные, а также реквизиты банковской карты. Неизвестное лицо внесло данные истца и получило на свою банковскую карту кредит в размере 65 тысяч рублей.

История завершилась для “заемщика” благополучно: суд пришел к мнению, что ответчик не предоставил доказательства получения своим клиентом денежных средств. В связи с этим он постановил признать кредитный договор незаключенным. Но, несмотря на благополучный исход дела, остается вопрос: разве можно было принимать в обеспечение кредита паспортные данные, не увидев при этом вживую самого заемщика? Оказывается, можно, но уже скоро такая схема кредитования, вероятно, окажется под запретом – в Госдуму поступил на рассмотрение законопроект о борьбе с мошенничеством в онлайн-микрокредитовании. Его авторы – депутаты Михаил Шеремет, Алексей Журавлев и Андрей Марков – предлагают запретить МФО осуществлять переводы денежных средств по договорам микрозаймов без идентификации клиентов. В пояснительной записке законодатели отмечают, что преступления в сфере онлайн-кредитования чаще всего совершаются с помощью похищенных персональных данных граждан.

Как защитить систему биометрической аутентификации

В мире, где конфиденциальные сведения могут быть легко украдены, нельзя обойтись без сильных систем защиты информации. Одним из новейших методов защиты информации является биометрическая аутентификация. Рассмотрим, насколько эффективна данная технология и как можно ее уберечь от хакерских атак.

Что такое биометрическая аутентификация

Технологии биометрической аутентификации выступают сегодня выступает как полноценная альтернатива обычным паролям и ключам. Термин «биометрическая аутентификация» обозначает процесс проверки пользователя путем сравнения его уникального биометрического параметра со всей базой имеющихся данных. Существует множество примеров биометрических параметров, среди которых наиболее популярны аутентификация по голосу, по отпечаткам пальцев, чертам лица, радужной оболочке глаз, распознавание по венам руки и т.д. Технологии биометрической аутентификации основаны на уникальности характеристик человеческого тела: не существует двух одинаковых людей. Даже у близнецов разные биометрические параметры.

Как происходит кража биометрических параметров

Несмотря на то, что технологии биометрической защиты являются быстрым и удобным методом аутентификации, они не застрахованы от хакерских атак.

В случае, если хакеру удастся перехватить информацию, пострадавший пользователь уже не сможет ничего сделать, и его данные всегда будут находиться под угрозой несанкционированного доступа.

Биометрическая информация хранится в базе данных в зашифрованном виде, и человек, проходя процедуру проверки подлинности, получает на устройстве ответ «да» или «нет». Система сама зашифровывает и расшифровывает информацию при взаимодействии с базой данных, а ключ для расшифровки хранится внутри. Если разобрать программный код подобной системы, то можно найти ключ. А после этого уже можно получить доступ к данным пользователей, и не важно, насколько эффективно они были зашифрованы, ведь любой хакер может их подменить.

Поэтому система биометрической аутентификации нуждается в сильной и мощной защите, которая не позволит злоумышленникам внедрить в программную среду вредоносное программное обеспечение (ПО).

Как защитить систему биометрической аутентификации

В целях надежной защиты технологий биометрической аутентификации компанией StarForce были разработаны два продукта — StarForce Obfuscator и StarForce Crypto, которые не имеют аналогов на российском рынке. Решения усложняют процесс анализа приложения, чтобы хакеры не могли понять, как оно работает, и в будущем не смогли воссоздать процесс внесения необходимых изменений (совершить процесс реверс-инжиниринга).

StarForce Obfuscator помогает защитить приложения, к которым предъявляются повышенные требования по взломостойкости, например, защита ключей шифрования или других данных, потеря которых может негативно отразиться как на доходах разработчика программного обеспечения, так и прибыли компании-заказчика программного обеспечения.

Решение предназначено для обфускации (запутывания) исходных текстов программ (кода), написанных на языках C и C++ для любых операционных систем.

Главной особенностью продукта является поддержка более чем 30 методов обфускации кода, которые можно включать и выключать независимо друг от друга. Основные методы обфускации в StarForce Obfuscator – маскировка обращения к переменным; перемешивание графа исполнения кода; внедрение фиктивных узлов в граф исполнения; дублирование ветвей графа; динамическое ветвление графа и другие.

Другой продукт компании StarForce — StarForce Crypto защищает участки кода и данные, которые представляют собой важную ценность и которые критично защищать с точки зрения бизнеса. StarForce Crypto обеспечивает надежную защиту кода, исключая возможные способы расшифровки логики работы приложения и подмену любых неизменяемых файлов данных приложения.

StarForce Crypto можно использовать для защиты Windows-приложений, которые распространяются на физических носителях (CD/DVD-дисках, USB-накопителях) и через интернет, от анализа, взлома, модификации и реверс-инжиниринга.

StarForce Crypto устанавливается через интернет в любом месте и в любое удобное для разработчика время. Существует возможность дополнительно защитить от нелегального использования технологии биометрической аутентификации путем внедрения привязки защищенного приложения к оптическому носителю, персональному компьютеру или серверу, используя другие продукты StarForce.

Продукты StarForce Obfuscator и StarForce Crypto позволяют защитить систему биометрической аутентификации от реверс-инжиниринга, позволяя наиболее чувствительной информации не попасть в руки хакеров.

«М.Видео-Эльдорадо» представила прогнозы по рынку бытовой техники и электроники 2020-2021 гг.

Группа «М.Видео-Эльдорадо» совместно с аналитической компанией Gfk и ведущими производителями техники и разработчиками ПО – Samsung, LG, vivo, «Лабораторией Касперского» и Eset обсудили изменения и перспективы развития российского рынка бытовой техники и электроники в условиях пандемии COVID-19: как изменились пользовательские предпочтения и привычки, что ждёт рынок в 2020-2021 годах, стирание границы между офлайном и онлайном и трансформацию ритейла, а также угрозы безопасности, связанные с использованием «умной» техники.

По оценке аналитической компании Gfk, за девять месяцев 2020 года российский рынок бытовой техники и электроники составил около 1,2 трлн рублей, что, несмотря на пандемию, больше на 16% по сравнению с прошлым годом. Темпы роста продаж техники оказались втрое выше, чем в Европе. Драйверами стали компьютерная и офисная техника (+21%), техника для дома в целом (КБТ +22% и МБТ +19%), товары для гейминга и развлечений прибавили 24%, мобильные устройства – 10%. При этом, по результатам опроса компании в апреле 2020 года, более половины россиян ощутили ухудшение финансового положения, но 46% респондентов ожидают его сохранения или улучшения в будущем. Среди ценовых сегментов в основных категориях техники во время карантина увеличился спрос в стартовом диапазоне, а с июня начали восстанавливаться доли более премиальных сегментов,

«Пандемия кардинально повлияла на покупательские привычки россиян, которые стали чаще выбирать интернет-канал для покупок. Доля онлайна до карантина составляла около 30%, во время действия ограничений – в среднем 55%, а после продолжает оставаться на высоком уровне. С января по сентябрь доля онлайна-продаж техники в России достигла 40%, только в Москве и Санкт-Петербурге – 58%. В целом COVID-кризис позитивно повлиял на сегмент e-commerce, и способствовал росту онлайн-операций, доставок на дом, развитию новых партнёрств и увеличению интереса к собственным торговым маркам ритейлеров», – сказала старший консультант отдела «Ретейл» GFK Rus Гульназ Рахматуллина.

В перспективе потребители станут более чувствительны к цене и сервисам, будут инвестировать в производительную технику, которая сделает их жизнь проще, при выборе места покупки большое значение будет иметь быстрый доступ к товарам и «бесшовный» шоппинг без преград, поскольку 58% покупателей все ещё получают информацию офлайн, считает Gfk.

Коммерческий директор Группы «М.Видео-Эльдорадо» Олег Муравьев также отмечает, что компания отказалась от разделения клиентского пути на «офлайн» и «онлайн». В рамках развития стратегии One Retail все точки контакта объединены в единую платформу с персонализированным опытом, используя смартфон, клиент может выбирать товар и совершать покупку там и как, где ему удобно.

«Важное стратегическое значение для удовлетворения спроса покупателей чувствительных к цене имеет расширение ассортимента техники собственных торговых марок. В «М.Видео» клиенты найдут качественные решения для лучшего пользовательского опыта по разумной цене. В «Эльдорадо» мы фокусируемся на ценовой доступности и внедряем самые востребованные функции. Покупатели могут делать выбор исходя из потребностей и бюджета. Мы уже предлагаем более 100 позиций техники под собственными торговыми марками в таких категориях как телевизоры и аксессуары, встраиваемая техника, техника для кухни. В ближайшее время мы расширим выбор товарами для мужской и женской красоты, холодильниками, стиральными машинами и пылесосами. Мы контролируем весь процесс: от разработки продукта и производства до логистики и мерчендайзинга», ‒ сказал Муравьев.

Александр Третьяков, руководитель направления бытовой техники компании Samsung Electronics в России, отметил: «Пользователи по всему миру все чаще обращают внимание не только на дизайн устройства, но и на функции кастомизации. Все больше ценится возможность скомпоновать конкретную модель под себя и выразить свою индивидуальность. Одним их ярких примеров этого тренда стала линейка холодильников Samsung BESPOKE, которая фактически открыла эпоху техники с настраиваемым дизайном».

Помимо этого, новые форматы производства и потребления контента оказывают непосредственное влияние на дизайн устройств домашней электроники. Когда-то вертикальные видеоролики вызывали непонимание зрителей, а сегодня это очевидный тренд. Растет популярность такого контента, так как пользователи заходят в социальные сети со смартфонов, снимают и публикуют видео вертикально. Учитывая эту тенденцию, Samsung представила первый в мире вертикальный телевизор – модель The Sero с поворотным экраном.

Денис Проскура, руководитель отдела поддержки продаж ТВ- и аудиотехники LG Electronics рассказал о ключевых трендах рынка ТВ: «В этом году россияне вынуждены проводить гораздо больше времени дома, что оказывает существенное влияние на их потребительские предпочтения. Происходит переосмысление роли и значимости многих привычных нам вещей. Так, телевизор становится важным центром развлечений. Мы отмечаем рост спроса на ТВ с большими диагоналями (от 55 дюймов и выше), а также на более продвинутые модели, такие как OLED и NanoCell телевизоры LG. От современного телевизора потребители ожидают и возможность доступа к качественному контенту с разрешением 4K/8K, и способность элегантно вписаться в дизайн интерьера, стать частью жизненного пространства, и удобное голосовое управление на русском языке с функцией контроля других устройств в рамках единой экосистемы, такой как ThinQ AI. Мы считаем, что одной из важных составляющих при выборе современного телевизора является профессиональное консультирование при покупке техники».

Сергей Уваров, коммерческий директор vivo Россия, подчеркнул, что мобильная фотография останется ведущим трендом и в будущем году: «Пользователи ждут от производителей решений, которые позволят им снимать все важные моменты их жизни в хорошем качестве. Сегодня сложные фотофункции становятся всё более доступными и перемещаются из флагманской в другие категории. Так, в нашей средне-бюджетной модели vivo V20 потребителям доступны цифровая стабилизация, автофокусировка на объектах съёмки, ночной режим и другой функционал, способный обеспечить высочайшую глубину проработки деталей и резкость кадра, сравнимые с качеством снимков на профессиональную камеру».

«Что касается других тенденций, популярность у российских потребителей сохранят смартфоны с аккумуляторами большой ёмкости с возможностью быстрой зарядки, а также наличие актуальных версий программного обеспечения», – отметил эксперт.

С учётом проникновения «умной» техники в нашу повседневную жизнь и растущей частоты ее использования все более важным становится вопрос противостояния киберугрозам. Об актуальности этой темы, как обезопасить свои устройства уже сейчас и пользоваться инновациями безопасно рассказал эксперт по кибербезопасности в «Лаборатории Касперского» Дмитрий Галов: «Сфера интернета вещей развивается с огромной скоростью, в том числе и в области бытовой электроники. Этим могут воспользоваться злоумышленники, из-за чего возрастают и киберриски. Однако это вовсе не повод отказываться от тех удобств, которые предоставляют современные технологии. Есть несколько правил, которых стоит придерживаться, если вы купили умное устройство. Прежде всего, если это возможно, поменяйте предустановленный пароль: в новом должно быть не менее 12 букв в разном регистре, цифр и спецсимволов. Регулярно обновляйте прошивку и программы, установленные на устройстве и для управления девайсом. Сделайте так, чтобы устройством можно было управлять только из той же домашней сети, к которой оно подключено. Обращайте внимание на новости о найденных в гаджетах уязвимостях и других угрозах. Если поведение устройства кажется подозрительным, стоит сразу перезагрузить его».

Менеджер по обучению розничных партнеров Eset Russia Шамиль Чотчаев в свою очередь замечает, что рост дистанционного потребления, повышенный интерес к развлекательным онлайн-сервисам и социальным сетям влечёт скрытые формы мошенничества, от которых пользователи должны научиться защищаться: фишинг, mailwarm, кража данных банковских карта, взлом подключенных к интернету устройств.